Zero Trust 모델

- 홈

- Zero Trust

- Zero Trust 모델

제품 도입이나 기술 상담이 필요하신가요?

제품 도입 문의하기3대 원칙은 Zero Trust의 철학적 기반입니다.

-

1

명시적 검증Verify Explicitly

모든 접근 요청은 사용자 ID, 디바이스 상태, 위치 등 가용한 모든 데이터를 기반으로 인증하고 권한을 부여합니다.

-

2

최소 권한 접근Least Privilege Access

JIT/JEA 기반으로 필요한 최소한의 접근 권한만 부여하고, 위험 기반 적응 정책을 통해 데이터를 보호합니다.

-

3

침해 가정Assume Breach

이미 침해가 발생했다고 가정하고 측면 이동을 제한하며, End-to-End 암호화와 지속적인 모니터링을 수행합니다.

저희가 제시하는 7대 요소는 NIST(미국 국립표준기술연구소) 800-207 표준과 글로벌 리딩 기업들의 성숙도 모델(CISA Maturity Model)을 기반으로 근무 환경에 맞춰 실무적으로 재해석한 체크리스트입니다.

7대 요소

Never Trust, Always Verify: 항상 검증

필수 보안 기능

사용자·기기 신원 검증요청 단위 접근 제어

보안 구성요소

Identity Provider

ZTNA/SASE

EDR

NAC

Verify Explicitly: 다양한 정책 판단의 조건 NIST 원칙 반영

필수 보안 기능

정황(컨텍스트) 기반 정책판단 및 접근통제

보안 구성요소

Identity Provider - Policy Engine

SASE

Least Privilege Access: 최소 권한 NIST 원칙 반영

필수 보안 기능

역할·업무 기반 접근 통제

보안 구성요소

IAM - Identity Provider

ZTNA

Assume Breach: 침해 가정

필수 보안 기능

위협 탐지 및 자동 대응

보안 구성요소

EDR - Threat Detection / Isolation

SASE - Inline Control

NAC - Network Quarantine

Continuous Validation: 세션 중 지속 평가 핵심

필수 보안 기능

실시간 상태 재평가

보안 구성요소

Identity Provider + EDR 연동(API)

SASE - Inline Policy

Micro-Segmentation: 세분화/수평이동 차단

필수 보안 기능

접근 영역 세분화로 내부이동 물리적 차단

보안 구성요소

ZTNA

NAC - Network Segmentation

Identity as the New Perimeter: ID(인증/인증서/토큰)가 경계

필수 보안 기능

IP가 아닌 ID 중심의 통제 체계 확립

보안 구성요소

Identity Provider

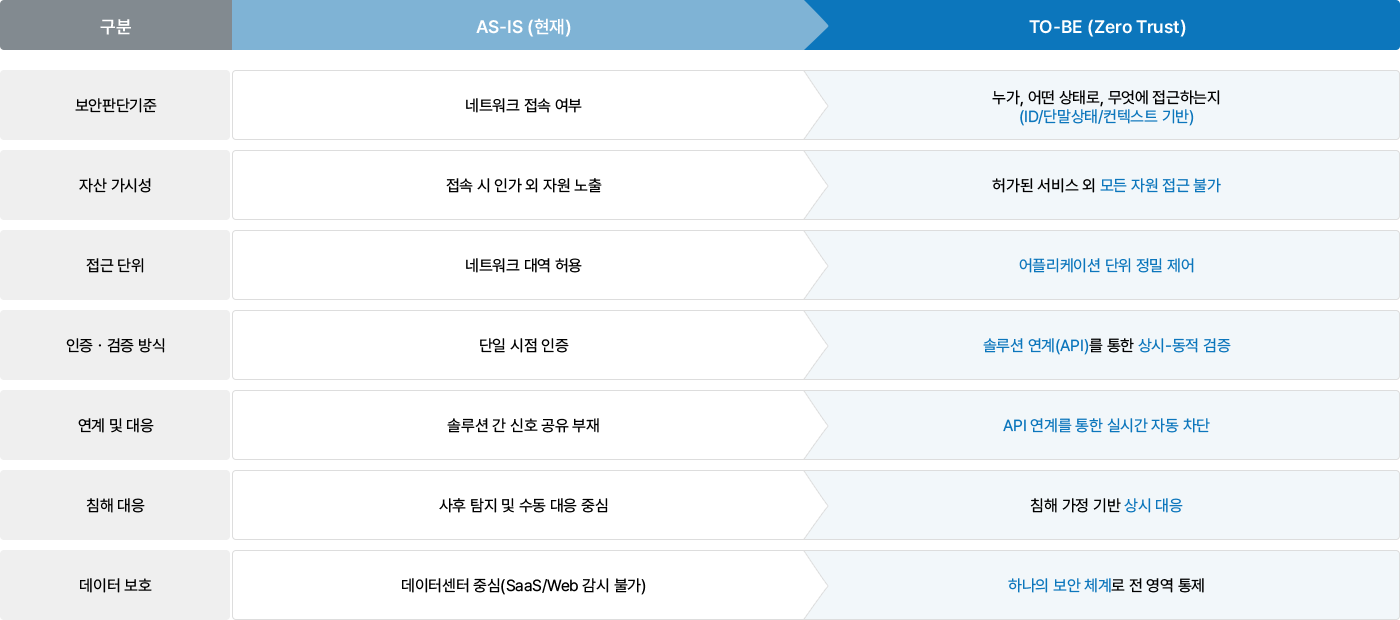

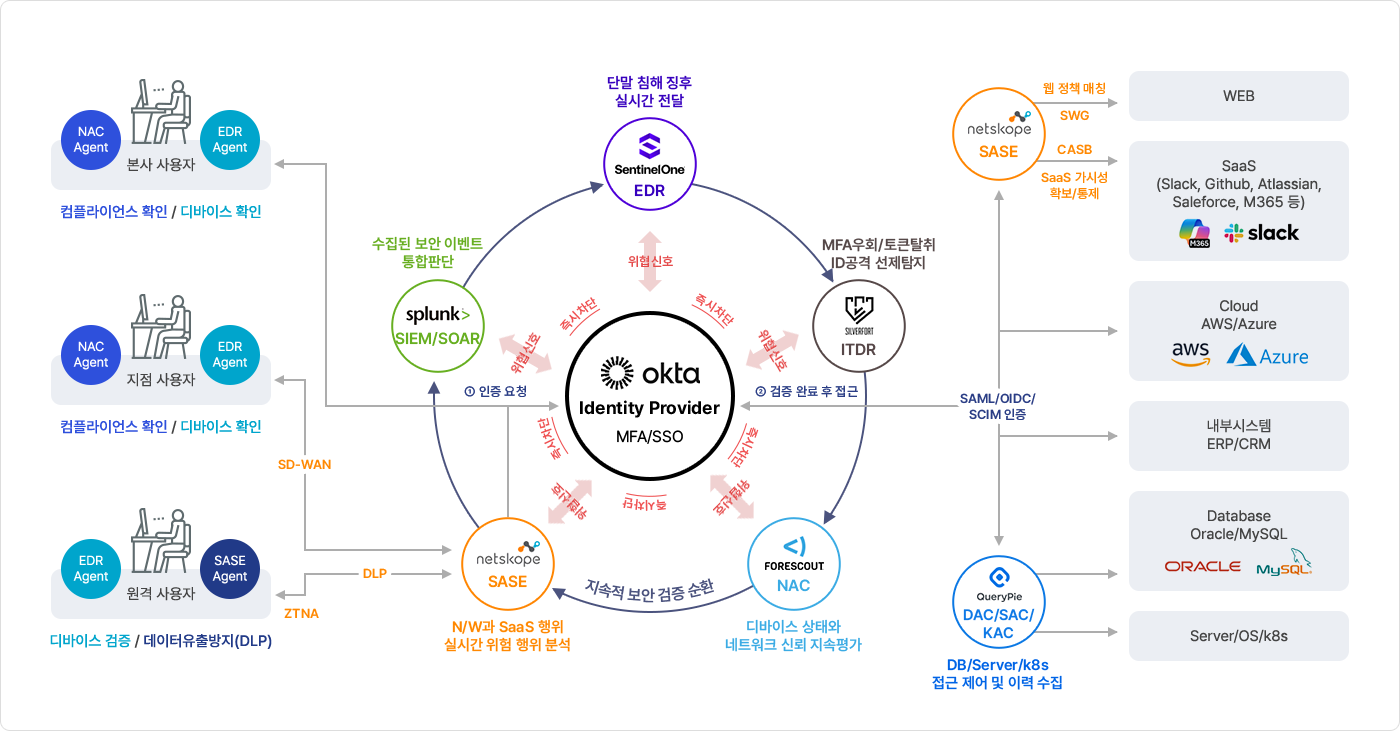

앞서 말씀드린 원칙들을 기준으로 현재의 보안체계를 점검해 보니, 기존 방식은 ‘네트워크 연결 후 개별인증’ 이라는 구조적 한계로 인해 인가되지 않은 자산이 노출되는 가시성 문제와 솔루션 간 연계 부재라는 명확한 리스크가 있었습니다.

이를 해결하기 위한 운영 모델의 변화를 다음 장표에서 대조해 보았습니다.

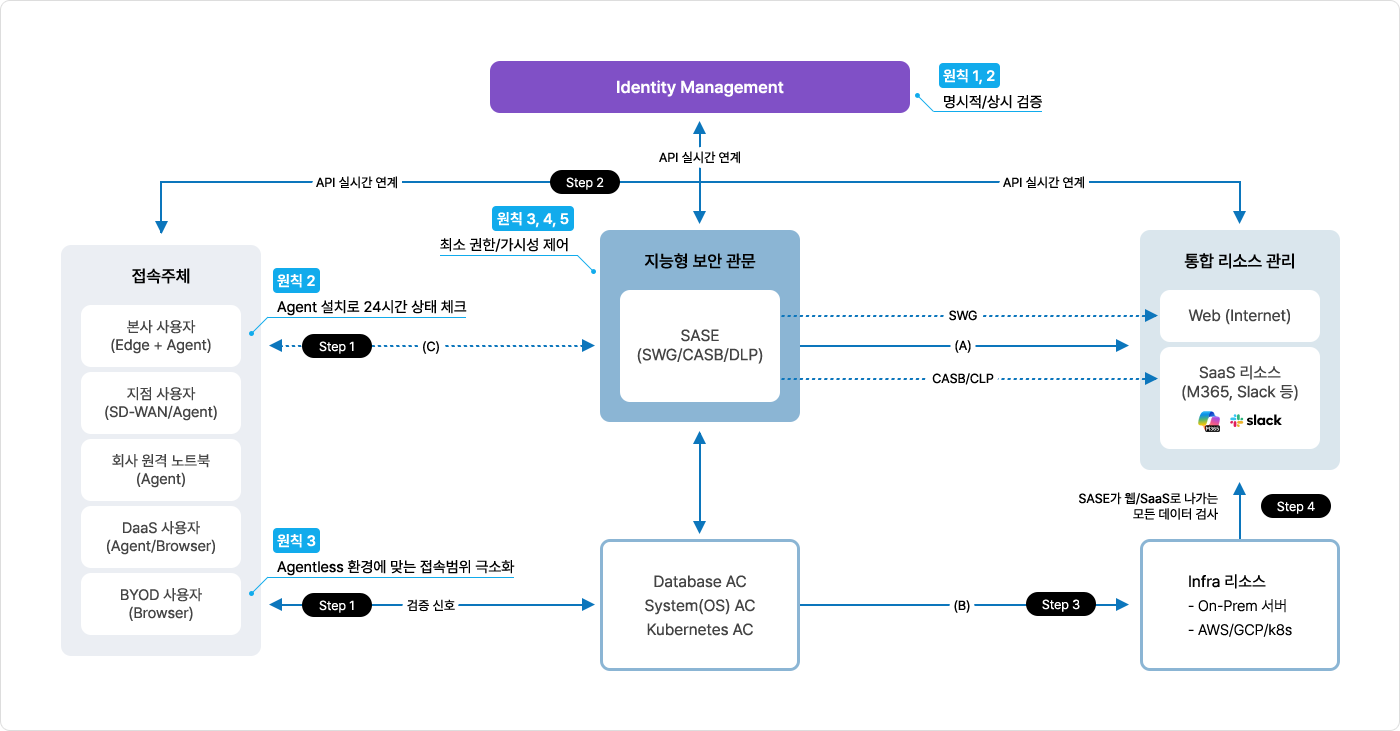

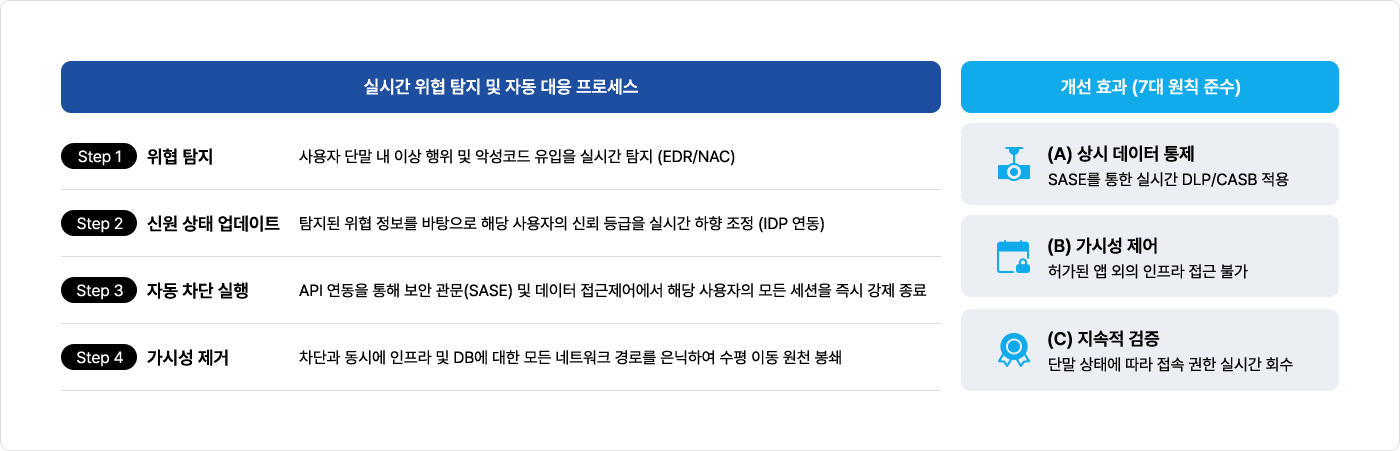

기존 모델은 솔루션들이 각자 동작 하지만, TO-BE 모델은 API라는 신경망으로 엮여 있습니다.

EDR이 위협을 1초 만에 잡으면, 그 정보가 Okta를 거쳐 SASE와 통합 Access Control에 즉시 전달되어 모든 통로를 폐쇄합니다.

중요한 점은 특정 제품의 성능이 아니라, 각 요소가 API로 엮여 있다는 것입니다.

단말에서 문제가 생기면 그 신호가 즉시 보안 관문으로 전달되어, 관리자가 인지하기 전이라도 데이터로 가는 길을 먼저 끊어버리는 지능형 자동화 모델입니다.

Okta 중심의 정책 체계를 기반으로, 단말(EDR), 접근(SASE), 행위/데이터(QueryPie)까지 단계적으로 검증하고, 각 솔루션의 유기적 연계로 Identity → Device → Network → Data 전 구간 Zero Trust 구현이 가능한 모델입니다.

-

핵심 기능

Identity & Access Control Plane

세부 항목(예시)

SSO / MFA / 조건부 접근 (컨텍스트 기반)

사용자·그룹·역할 기반 정책 기준점

온보딩/오프보딩 연계 (계정 수명주기)

7대 원칙 매칭

원칙 1, 2 모든 리소스에 대한 명시적·지속적 신원 검증

-

핵심 기능

EDR / XDR (Device Trust)

세부 항목(예시)

악성 행위 탐지·차단, 단말 격리

침해 전제(Assume Breach) 대응 자동화

Endpoint 중심 XDR 상관분석 (환경에 따라 확장)

7대 원칙 매칭

원칙 5, 7 자산의 보안 상태 모니터링 및 모든 자원 상태에 기초한 신뢰 판단

-

SASE

SASE

핵심 기능

ZTNA / CASB / DLP

세부 항목(예시)

앱 단위 접근(ZTNA)으로 내부망 노출 최소화

SaaS 가시성/통제(CASB), Shadow IT 관리

데이터 유출 방지(DLP), 정책 기반 차단/경고

7대 원칙 매칭

원칙 6 모든 자산의 위치 은닉 및 애플리케이션 단위 가시성 제어

-

ACP

ACP

핵심 기능

DAC / SAC / KAC (Continuous Validation)

세부 항목(예시)

DB 접근 통제(DAC): 쿼리 단위 통제/감사

시스템·터미널 통제(SAC/KAC): 명령 단위 허용·차단

계정 공유 방지/승인 기반 접근/증적

7대 원칙 매칭

원칙 3, 4 최소 권한 부여 및 침해 가정 기반의 정밀 데이터 보호

-

counterACT

counterACT

핵심 기능

NAC / Device Visibility / Compliance Enforcement (Continuous Validation)

세부 항목(예시)

네트워크 접근 통제(NAC): 디바이스 단위 접근 허용·차단·격리, 동적 세그멘테이션(VLAN/ACL)

실시간 디바이스 발견 및 컴플라이언스: 에이전트리스 자동 검색, 보안 정책 준수 지속 검증

위협 대응 자동화: SIEM/EDR 연동, 위협 탐지 시 자동 격리 및 300+ 솔루션 통합 관리

7대 원칙 매칭

원칙 1, 7 모든 네트워크 접속 시 자원의 보안 상태 검증 및 신뢰도 기반 접근 제어

Okta와의 실시간 연계를 통해 효과를 극대화하는 최적화된 보안 구성요소

Zero Trust 지속적 보안 검증모델에서 각 보안 솔루션은 Okta와의 실시간 연계를 전제로 설계되어, 사용자·단말·네트워크·행위에서 발생하는 위협 신호들을 즉시 Okta에 반영함으로써 인증 이후에도 계정과 세션을 지속적으로 통제합니다.

제품 도입이나 기술 상담이 필요하신가요?

제품 도입 문의하기